Темпоральные ловушки: защита через задержку понимания

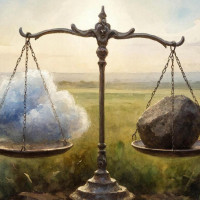

Суть этой идеи заключается в том, что атакующему намеренно дают доступ к информации или системе, но делают её понимание, интерпретацию и практическое использование невозможными в течение критически важного промежутка времени. За счёт этого время превращается в активный защитный механизм.