Как защита превращается в само-DDoS

Помните истории, когда сайты крупных сервисов «ложились» в первые минуты высокого наплыва пользователей? Часто виноваты не слабые серверы, а средства защиты. Web Application Firewall — это «узкое горлышко», которое обязано инспектировать каждый входящий запрос. Если он настроен неправильно, защита превращается в идеальный инструмент для само-DDoS’а вашего собственного бизнеса.

Почему старые методы тестирования бесполезны для L7?

Многие инженеры по инерции оценивают WAF с помощью методов родом из прошлого века: тестируют пропускную способность порта на уровнях L2/L3, но абсолютно исключают специфику прикладного уровня.

Чаще всего при стандартном тестировании производительности устройства при подаче трафика игнорируются:

- Сложные JSON-структуры в API

- Тяжелые HTTP-заголовки

- SQL-инъекции

Как одна строчка кода чуть не обрушила финтех-платформу

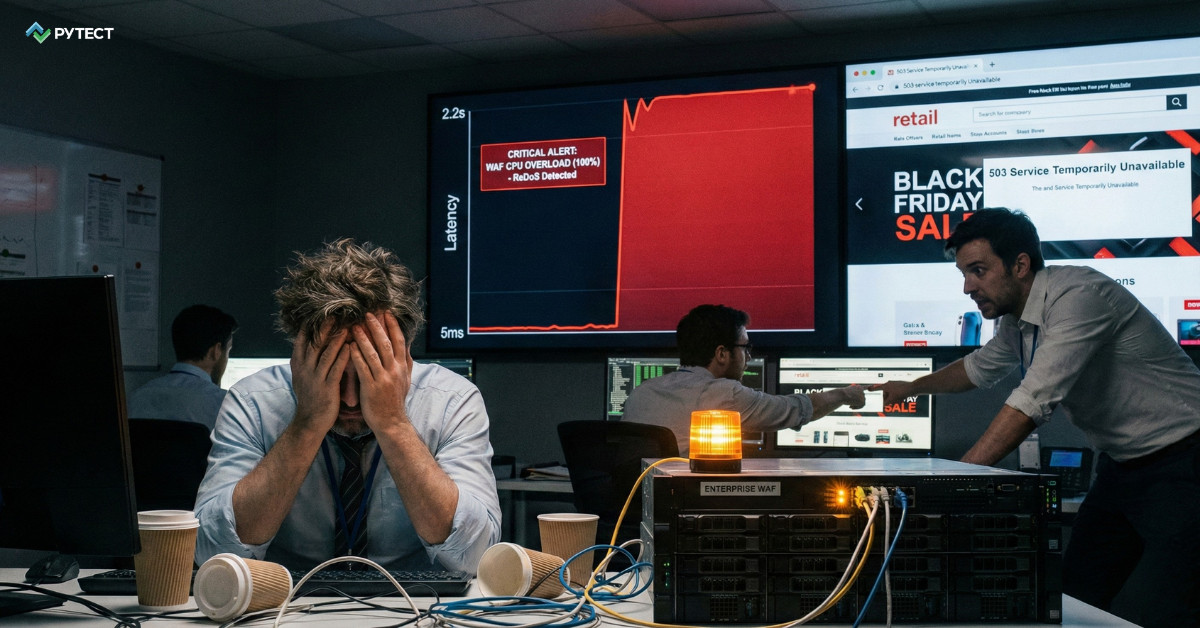

Проводилось тестирование WAF известного производителя для одной финтех-платформы. Задача была предельно ясной: выдержать пиковую нагрузку при включенных правилах блокировки из списка OWASP Top 10.

Как проходил тест:

- Полностью эмулировалось поведение реальных пользователей: переводы, проверка баланса, поиск по операциям.

- К этому легитимному трафику подмешивалось всего 5% вредоносных запросов (XSS и SQL-инъекции).

Результат: как только нагрузка достигла 80% от заявленной в документации, файервол начал «тормозить». Задержка выросла с 5 миллисекунд до 2 секунд! Для финансового приложения такая задержка равносильна полной неработоспособности.

В чем была причина? Одно некорректное регулярное выражение в правиле защиты от XSS «съедало» все ресурсы процессора. Если бы это всплыло в реальном продакшене, компания мгновенно потеряла бы деньги и лояльность клиентов.

Практический чек-лист: как тестировать WAF

Правильное тестирование WAF — это моделирование реальных условий эксплуатации. Необходимо учитывать не абстрактные мегабиты и пакеты, а специфику бизнеса:

- Профилируйте реальный трафик. Прежде чем тестировать, изучите, как ведут себя ваши пользователи. Какие страницы самые популярные? Какие запросы длинные? Как часто используется поиск, корзина, личный кабинет? Эти данные станут основой для создания реалистичных тестовых сценариев.

- Тестируйте с включенными правилами. Многие производители показывают впечатляющую производительность на «голом» железе без правил инспекции. В реальности WAF должен работать с полным набором активных политик безопасности. Иначе теряется весь смысл его наличия.

- Добавляйте атакующий трафик. В реальной эксплуатации WAF будет видеть не только легитимных пользователей, но и ботов, сканеров, попытки взлома. От 5% до 15% тестового трафика должны составлять вредоносные запросы — это покажет, как система поведет себя под комплексной нагрузкой.

- Проверяйте граничные случаи: длинные поисковые запросы, большие загрузки файлов, сложные JSON-структуры. Именно на таких данных часто проявляются проблемы производительности. Если ваш сервис принимает файлы или обрабатывает API с развесистыми JSON-ами, это обязательно должно попасть в тест.

- Мониторьте не только пропускную способность, но и задержки. Для пользовательского опыта важна именно скорость ответа, а не общее количество обработанных запросов.

Тестирование позволяет выявить «токсичные» правила и оптимизировать конфиг до того, как ошибка приведет к простою бизнеса. В современных условиях единственный способ гарантировать доступность Интернет-сервиса — это переход от веры в «даташиты» к реальным нагрузочным испытаниям в контролируемой среде.

Подписывайтесь на наш канал в ТГ, где мы регулярно публикуем материалы про нагрузочное и функциональное тестирование ИТ/ИБ решений и инфраструктуры.