редакции

Технический шпионаж в IT - индустрии

История технического шпионажа

Самым известным случаем технического шпионажа, был случай передачи технической документации по ядерным и другим техническим разработкам из США в СССР семьей Розенберг. Розенберг работали на СССР начиная с 1940 годов. Единственный плюс такого сотрудничества стал уравновешенный баланс сил противостояния в холодной войне, который в последствии перевешивал, то в одну сторону, то в другую.

Еще один способ передачи технической информации - передача самого технического устройства. А именно военного самолета. В 1976 году, советский летчик угнал самолет - перехватчик МИГ-25П в Японию и попросил политического убежища. Советская сторона попросила вернуть самолет. Но японцы вернули его не сразу, разобрали его до винтика, а потом собрали назад. Самое прискорбное в этой истории материальные потери СССР - там была секретная аппаратура и пришлось менять систему свой-чужой на всех самолетах страны.

Конкурентная борьба

Между компаниями по производству веб-технологий, конечно, есть конкуренция, - кто сделает лучше, эффективнее, надежнее. Здоровая конкуренция всегда была в почете, ведь это движитель прогресса во всех отношениях. Но в погоне за прибылью, когда конкурентов много, некоторые оппоненты принимают меры по их устранению. Способы и варианты могут быть разные.

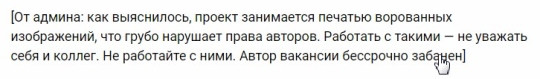

Все знают, что многие, многие изображения в интернет не имеют прав или авторы умышленно повышают цитирование своего творчества в интернет. Да, и почти каждый использовал заимствованный контент. Почему кто-то должен слушаться админа одной из тысяч страниц в социальной сети.

Все знают, что многие, многие изображения в интернет не имеют прав или авторы умышленно повышают цитирование своего творчества в интернет. Да, и почти каждый использовал заимствованный контент. Почему кто-то должен слушаться админа одной из тысяч страниц в социальной сети.

В моей практике был еще один занимательный случай. Заказчику рекомендовали исполнителя, который, как оказалось, был работником фирмы конкурирующей с компанией заказчика. В задании было - поправить контент, что исполнитель и сделал, но внедрил код, который, через некоторое время сделал контент неработоспособным. Заказчик в прострации.

Но самое, интересное, в этой истории, что новые технологии и знания играют определяющую роль.

Как это происходит

Например, возьмем офис обычной веб-студии или проектной организации. Заходишь в здание, турникет и охрана, там спрашивают паспорт или визитку, делают запись в журнале. Далее, поднимаешься на этаж, администратор спрашивает куда вы идете и к кому, предварительно, конечно, вы договариваетесь по телефону - все это не просто так.

При общении, на новом заказе, при устройстве на работу

Да, да - ваш покорный слуга попался на удочку. А потом, когда я распознал подвох, мне было интересно, чем кончится дело. Итак, соискатель, как модно теперь говорить, решил подработать в интернет, тема: веб-дизайн, создание сайтов. По началу я подумал, что так и должно быть, но некоторые методы меня насторожили. Они походили, именно, на шпионские и профессиональные.

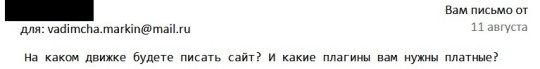

Переговоры

Все начинается с переговоров. Первым этапом выясняется компетенция. Тут все ясно и понятно. Первые несколько вопросов по делу и становится понятно, что из себя представляет исполнитель, работник. Но далее, начинают происходить чудеса. Одной компетенции недостаточно. Необходимо выяснить технологию производства веб-контента.

Это еще не все. Нужно выяснить все поглубже.

Это еще не все. Нужно выяснить все поглубже.

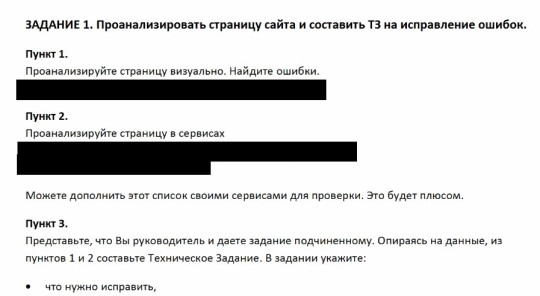

Выяснение технологии производства

Квизы дают понимание технологии производства контента веб-студии, соискателя и вообще любого исполнителя.

Все эти задания предполагают полное выяснение технологии производства и ценовой политики предприятия, исполнителя. Что, собственно, дает возможность строить собственные планы, финансовое прогнозирование, исправлять ошибки и обходить конкурентов. Другими словами, пока "кадет" делает кейс, ребята делают заказ.

Все эти задания предполагают полное выяснение технологии производства и ценовой политики предприятия, исполнителя. Что, собственно, дает возможность строить собственные планы, финансовое прогнозирование, исправлять ошибки и обходить конкурентов. Другими словами, пока "кадет" делает кейс, ребята делают заказ.

Агрессивные методы технического шпионажа

Самое плохое в этой ситуации, что оппонент не подозревает, что над ним проводят опыты. Такие методы бывают как психологические, назовем это социальной инженерией, так и информационные.

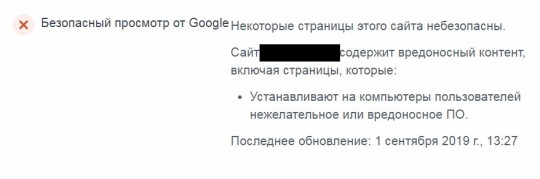

Фишинговая атака

Один из разновидностей комплексного метода технического шпионажа, предлагается оппоненту открыть письмо или контент, который предполагает получение приватных и других данных, и технических в том числе. Здесь и социальная инженерия и информационный шпионаж. Но более активные злоумышленники могут делать это в автоматизированном режиме. Выглядит это так.

Социальная инженерия

Во первых, это конечно, сделать все, что бы оппонент выложил всю информацию, знания, технологии, рабочие моменты и прочее. Есть методы профессиональные и не очень. К профессиональным относится нейро-лингвистическое программирование ( НЛП ), заключается в особой подготовке оппонента, который выдаст все что необходимо.

Тесты

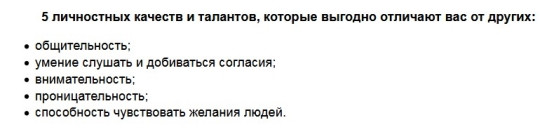

Далее, тесты. Тесты - которые выдают личностные характеристики исследуемого. Но тесты бывают разные. Есть действительно интересные и которые действительно подтверждают компетенцию сотрудника, а есть тесты, я бы их назвал агрессивного характера, которые исследуют тайные или приватные качества. К таким тестам, например, относится "Оксфордский тест". Он имеет 200 вопросов. Цитата одного из наших, отечественных, психологов:

"Далеко не каждый здоровый, уравновешенный, спокойный и уверенный в себе человек продолжит заполнение такого большого теста, встречая обвиняющие его вопросы, двусмысленные, сбивающие с толку и описывающие мрачные состояния. А кто будет? Будет тот, у кого есть смутное ощущение, что что-то в его жизни не так, или он знает, что у него есть проблемы.."

Зачем и для чего такие тесты? Они не относятся к технической составляющей вопроса или компетенции, но все же навевают мысли о нечестности спрашивающего, тем более, если оппонент не предупрежден о цели данного теста.Тест на который отвечал я в исследовательский целях. Тест института Адизеса.

После результата этого теста, все недобрые оппоненты убежали сами собой.

После результата этого теста, все недобрые оппоненты убежали сами собой.

Итоги

Напрашивается вывод, что современные IT-технологии, сейчас, очень востребованы и владение ими является приоритетом в информационном пространстве. Также их необходимо охранять и оберегать. Поэтому не стоит все выкладывать при первом общении, тем более в требовательной форме. Квалифицированные специалисты знают и понимают это. Как быть в этом случае соискателю, конечно вопрос. Понимается это не сразу, а со временем. Желаю удачи всем в новых начинаниях и работе!

Мой ВК https://vk.com/vadim_ma